Vulnhub - Napping

Máquina Linux de nivel Easy de Vulnhub. Fase de Reconocimiento 🧣 Identificamos la dirección IP de la Máquina Napping root@kali> arp-scan -I eth0 --local --ignoredups <SNIP> 192.168.100...

Máquina Linux de nivel Easy de Vulnhub. Fase de Reconocimiento 🧣 Identificamos la dirección IP de la Máquina Napping root@kali> arp-scan -I eth0 --local --ignoredups <SNIP> 192.168.100...

Máquina Linux de nivel Easy de Vulnhub. Técnicas usadas: RCE, Kernel Exploitation (CVE-2017-16995) Fase de Reconocimiento 🧣 a. Enumeramos los puertos que están abiertos. nmap -p- -sS -P...

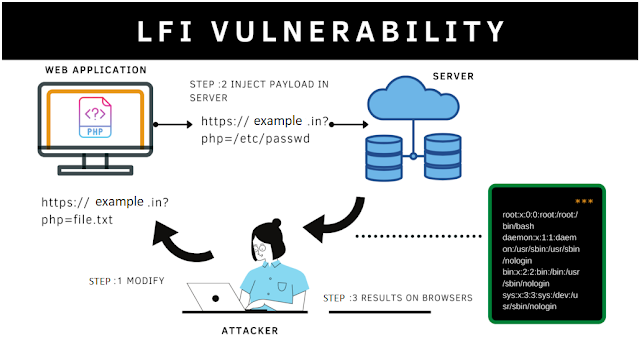

Máquina Linux de nivel Easy de Vulnhub. Técnicas usadas: LFI, Misallocated Privileges a. Enumeramos los puertos que están abiertos. nmap -p- -sS -Pn -n <IP> -oG puertos ...

Laboratorio de Pivoting con 2 Máquinas de Vulnhub (ICA1 y Breakout), la máquina objetivo será ‘Breakout’ la cual está conectada en una subred con la máquina ICA1, la cual usaremos de puente para ll...

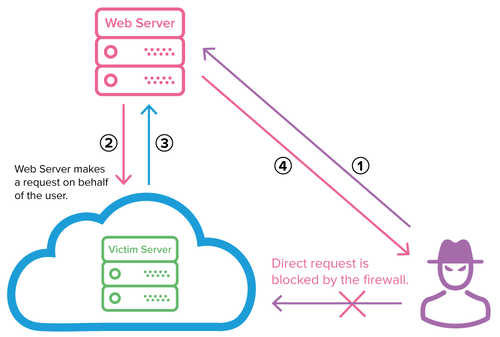

Esta vulnerabilidad nos permite realizar consultas desde un servidor autorizado a un dominio arbitrario elegido por el atacante. Esto es útil para el atacante ya que externamente no tendrá visibili...

Esta vulnerabilidad afecta a bash antiguas y se aprovecha del funcionamiento de CGI. CGI permite ejecutar scripts externos, usualmente escritos en bash, cmd, perl y cgi, permitiendo a un atacante e...

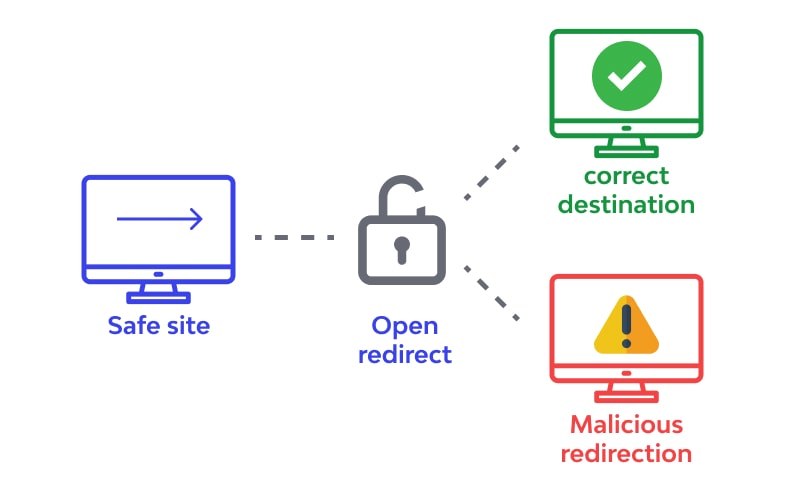

Esta vulnerabilidad se aplica cuando la aplicación web (vulnerable) permite a un atacante manipular la dirección URL de redireccionamiento hacia una página web, en este caso, hacia un sitio web mal...

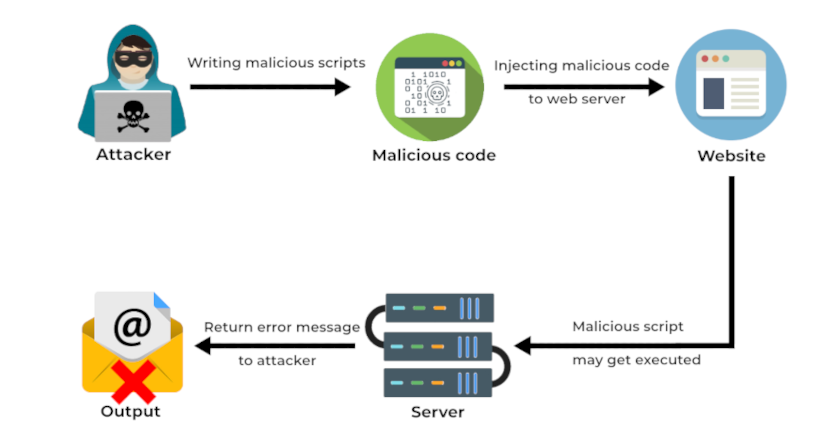

Logramos un RCE (Remote Command Execution) al leer registros (logs) del servidor y modificando cabeceras en la petición (En estas podemos inyectar código) Algunas rutas de archivos de logs son ...

LFI (Local File Inclusion) es una vulnerabilidad web, de la cual nos podemos aprovechar para leer archivos de la máquina objetivo y en el mejor de los casos, para los atacantes, llegar a derivarlo ...

Docker es una plataforma que nos sirve para empaquetar código (Contenedores). A nosotros como pentesters nos sirve para crear laboratorios, prácticar y explotar vulnerabilidades conocidas, de forma...